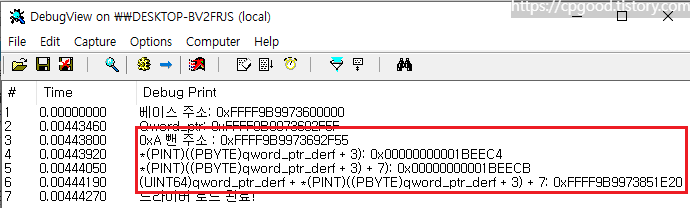

esp 핵을 만들기 위해 필요합니다.치트 엔진으로 검색했고요 간단합니다.뷰 매트릭스는 위를 보면 1 아래를 보면 -1 이 됩니다.스캔 방법천장보고 float으로 '1.0000' 검색 바닥 보고 '-1.0000' 검색 반복해서 스캔해 주면개수가 줄어드는데 어느 정도 줄였으면이제 메모리 뷰로 보면서 찾아야 합니다. 찾는 방법결괏값 중에서 메모리 뷰로 열어서마우스를 움직이면 변하는 여러 값들 중 뷰 매트릭스를 찾아야 합니다. 게임에서 뷰 매트릭스는 4*4로 돼있으니 16개씩 끊어서 보면 되겠죠.※ 마우스를 움직이면 시작 부분과 끝부분이 보입니다. 먼저 매트릭스 시작 부분을 찾고 바닥을 보고 움직이지 않은 상태에서 16개를 끊어줍니다.위아래를 보면서 -1, 1로 정확히 변하는지 찾아줍니다.여기는 없으니 ..